有时我会看到新闻文章说有人涉嫌犯罪,所以警方获取了他们的搜索历史并找到了各种谷歌搜索词等。

他们有哪些可能的方式来做到这一点?

我知道,如果他们可以物理访问 PC(使用搜查令或其他程序),那么他们可以检查历史记录是否存储在驱动器上,但还有其他方法吗?

ISP 是否可以访问此类信息?我的理解是,除非存在某种 MITM 攻击,否则 SSL 上的任何内容都不容易破译。

除了对机器上的日志进行物理访问之外,还有哪些可能的方法?使用 Tor 浏览器会阻止这些其他方式吗?

有时我会看到新闻文章说有人涉嫌犯罪,所以警方获取了他们的搜索历史并找到了各种谷歌搜索词等。

他们有哪些可能的方式来做到这一点?

我知道,如果他们可以物理访问 PC(使用搜查令或其他程序),那么他们可以检查历史记录是否存储在驱动器上,但还有其他方法吗?

ISP 是否可以访问此类信息?我的理解是,除非存在某种 MITM 攻击,否则 SSL 上的任何内容都不容易破译。

除了对机器上的日志进行物理访问之外,还有哪些可能的方法?使用 Tor 浏览器会阻止这些其他方式吗?

他们有哪些可能的方式来做到这一点?

警方获取搜查记录的主要途径是:

查看嫌疑人计算机上的本地浏览器历史记录(如您所述)。

要求 ISP 提供的连接日志,显示访问过的站点。

要求您访问过的站点的连接记录。

从搜索引擎(例如 Google)索取搜索记录。

ISP 是否可以访问此类信息?我的理解是,除非存在某种 MITM 攻击,否则 SSL 上的任何内容都不容易破译。

TLS 加密网络流量,但是您仍然需要知道 IP 地址和域才能通过 HTTPS 连接到网站,并且此信息以明文形式发送。例如,当连接到该站点时,您的 ISP 会看到 的 IP 地址stackexchange.com,并且 SNI 也会提供子域 ( security)。但是,您的 ISP 不会确切知道您查看了哪些页面。有关TLS 究竟保护什么的更多信息,请参阅另一个问题。进一步来说:

https://subdomain.example.com/some/path?with=stuff

| visible to ISP | encrypted |

如果subdomain.example.com是有罪的,那么 TLS 将无法保护您。如果 URL 的其余部分有罪,则 TLS 将保护您免受 ISP 窥探,但如果法院命令要求从example.com. 只有匿名网络(例如 Tor)可以通过将您的真实 IP 与连接到网站的 IP 解除关联来帮助防止这种情况发生。

使用 Tor 浏览器会阻止这些其他方式吗?

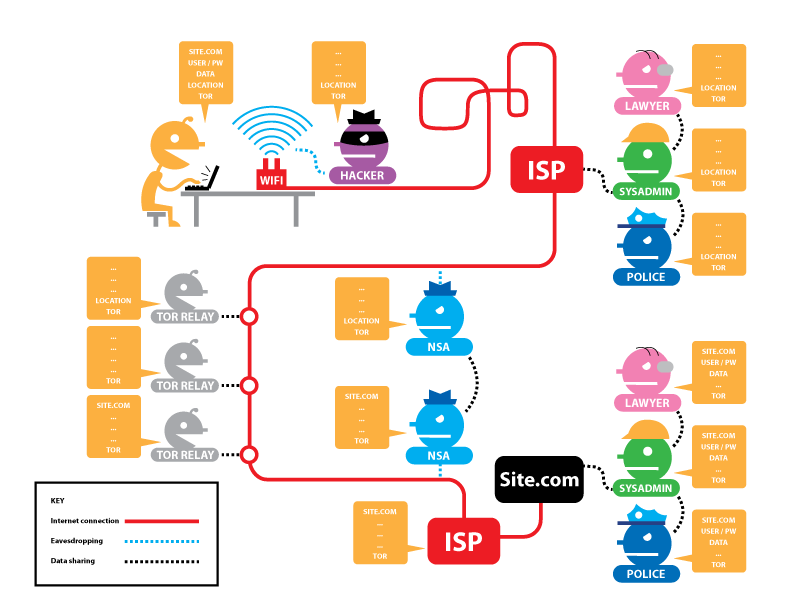

是的,Tor 浏览器可以防止这种类型的窥探,因为你和出口节点之间的一切都是加密的。EFF 对Tor 和 HTTPS有很好的解释。当同时使用这两种方法时,您可以使用此图准确了解不同的攻击者能够看到什么,以及当您同时使用 Tor 和 HTTPS 时从什么位置。使用它来开发您的威胁模型很有帮助。

如果您使用没有 HTTPS 的 Tor,该图看起来会有些不同。虽然 Tor 仍然阻止您的 ISP 看到您正在使用 Tor 的事实以外的任何内容,但出口节点将能够读取流量(但它无法判断流量来自何处)。如果您在不使用 HTTPS 的情况下通过 Tor 向网站提交敏感凭据,这可能会成为问题。查看 EFF 链接以查看图表的交互式版本,您可以在其中切换 Tor 和 HTTPS 状态。

需要记住的重要一点是,Tor 只是一种工具,并且与所有工具一样,您可能会错误地使用它。如果您在当时是 Tor 的唯一用户时搞砸了并向您的学校发布炸弹威胁,这将无济于事。同样,Tor 不会阻止您意外泄露 PII。